Emotet Trojaner – Schadsoftware der Superlative

Der BSI und die Cybercrime Spezialisten warnen vor einer neuen Welle von Infektionen durch die Schadsoftware Emotet, die Millionenschäden anrichtet.

Nun hat es auch mal Deutschland getroffen, eine Cybercrime-Gang hat deutsche Firmen und Unternehmen im Visier. Die Schäden erreichen sogar schon jetzt in einzelnen Fällen die Millionenhöhe und ein Gesamtschaden lässt sich kaum absehen.

Schuld daran – ist ein Trojaner der auf den Namen “Emotet” getauft wurde und gezielt auf deutsche Unternehmen fokussiert ist.

Die Phishing-Maschen sind ja in der letzten Zeit schon von den Cybergangstern optimiert worden um an die Daten Ihrer Opfer zu kommen oder einen großen Schaden anzurichten.

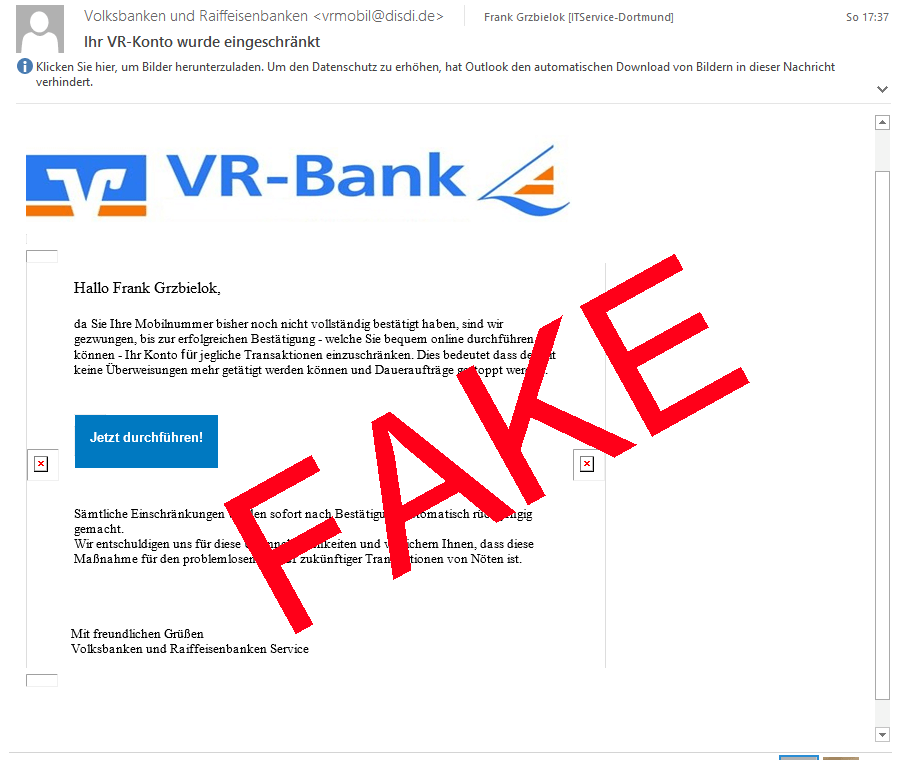

Beim Spear-Phishing werden perfekt auf den Angreifer zugeschnittene E-Mails versandt, mit der Absicht den Anhang zu öffnen.

Anders als bei den üblichen Phishing Aktionen, wo mehrere Millionen E-Mails einfach willkürlich an zig Millionen E-Mailadressen gesendet werden, nutzt Emotet, das Spear-Phishing auf eine ganz besondere Art.

Das macht diesen neuen Trojaner so brandgefährlich.

Emotet sammelt über Monate bei seinen Opfern Information darüber, wer mit wem in der Firma kommuniziert. Zusätzlich greift es Inhalte von Mail ab um damit neue Phishing-Mails zu erstellen. Dadurch lassen sich dann ideale Phishing-Mails erstellen, die fast perfekt an das Kommunikationsverhalten der Firma angepasst sind, was in vielen Fällen dazu führt, dass einer der Opfer auf das Phishing reinfällt.

Emotet baut auf eine langfristige Infektion und Verbreitung, wie sein Vorbild die ATP-Hackergruppe. Dessen Techniken wurden hierbei adaptiert und automatisiert.

Dabei wird auch der Schaden nicht nach der Erstinfektion direkt sichtbar, den Emotet greift erste einmal nur Daten ab und versucht sich über Powershell-Befehle weiter im Netzwerk zu verbreiten.

Der BSI nennt das die “größte Bedrohung durch Schadsoftware weltweit”

Nach Angaben vom BSI sind die Gefahren die von dieser Phishing Welle ausgehen, wirklich ernst zu nehmen und gefährlich, da Sie nicht von allen Sicherheitsprogrammen entdeckt werden.

Die Angreifer optimieren den Code und tarnen sich damit sehr gut vor der Sicherheitssoftware und nutzen bekannte Schwachstellen (wie SMB1) vom Windows-Betriebssystem aus.

So arbeitet der Emotet Trojaner

Der Emotet Trojaner wird per E-Mail versendet, besser gesagt in dem Anhang dieser E-Mail. Darin befindet sich eine Word-Datei (doc/docx), die der Benutzer öffnen muss. Darin befindet sich ein Makro, dessen Ausführung -eigentlich- vom Anwender erst noch bestätigt werden muss.

Scheinbar überlesen aber immer noch viele Benutzer die Warmmeldung und öffnen das Dokument, wodurch der Trojaner erst aktiv wird. Oder die Sicherheitsregeln Ihres Outlook sind falsch eingestellt.

Diese Spear-Phishing Mails sehen dabei aber auch täuschend echt aus. Absender und Inhalt der Nachricht wirken vollkommen authentisch um dem Anwender das sichere Gefühl zu geben, dass die Mail tatsächlich von einem Kollegen oder einem Geschäftspartner gekommen sein muss.

In der Nachricht sind so ziemlich alle Angaben korrekt; Absender, Name, Anrede, Signatur und Betreff wirken so als stamme sie tatsächlich von einem Kollegen oder Geschäftspartner, mit dem man kürzlich noch Kontakt gehabt hätte.

Emotet infiziert nach dem Ausführen der Word-Datei (Rechnung, Angebot, Lieferschein) unbemerkt den Computer und lädt dann weitere Schadsoftware nach. Im gleichen Zuge nutzt er dann ein Exploit um den PC dauerhaft auszuspionieren und sucht nach weiteren Computer im Netzwerk, die er infizieren kann.

Schwachstelle: PC-Benutzer

Emotet sammelt dann Infos über sein Opfer und schneidet die Inhalte von Mails mit, um daraus neue “Phishing-Mails” für seine Opfer und seine Geschäftspartner zu erstellen.

Gleichfalls werden so viele Login-Daten wie möglich abgegriffen und für weitere Zwecke verarbeitet. Dazu nutzen die Cyber-Gangster ein Exlpoit (EthernalBlue) was aus den Geheimlabors der NSA stammt.

Mit dem Exploit “EthernalBlue” kaperten die US-Hacker im Regierungsauftrag über Jahre hinweg Firmennetze weltweit. Weiterhin wird der gefährliche Banking Trojaner “Trickbot” nachgeladen, der sich über die SMB-Schwachstelle (EthernalBlue/Romance) selbstständig im Firmennetzwerk verbreiten kann.

Der BSI warnt auf seiner Webseite noch einmal eindringlich davor, das gängige Virenschutzprogramme, den Emotet-Trojaner oftmals nicht entdecken können, da sich der Code ständig ändert. Emotet nimmt tiefgreifende Veränderungen am Windows-System vor, weshalb die meisten Bereinigungsversuche auch erfolglos bleiben und oftmals Reste im System verbleiben.

Im Falle einer erkannten Infektion, hilft nur das erneute Aufsetzen des Betriebssystems um alle gefahren zu eliminieren.

Das sollte für Acronis-Anwender ja eigentlich keine große Herausforderung darstellen.

Link zur BSI Warnung (Allianz für Cybersicherheit)

Link zum Windows Patch (SMB) MS17-010

Ähnliche Artikel zum Thema:

Wannacry Trojaner legt Deutsche Bahn lahm